Mit Managed Cyber Security ermöglichen wir die interne Aufdeckung akuten Datenabflusses, bereinigen das Unternehmen und härten dieses fortlaufend gegen erneute Eindringungsversuche.

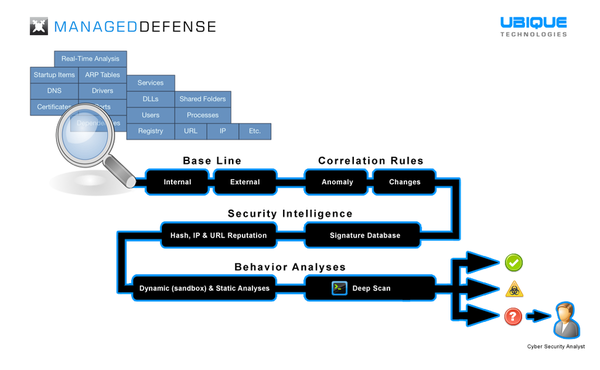

- Phase 1: Wir sammeln agentenlos alle relevanten Indikatoren von Servern-, Workstations und laufendem Netzwerkverkehr und unterziehen diese Daten einer automatisierten Analyse gegen unsere Signatur- und Hashwertdatenbanken.

- Phase 2: Wir starten eine interne vergleichende Analyse der gefundenen und nicht identifizierten Dateien zwischen den einzelnen Hosts und prüfen dabei gegebenenfalls bereits Laufzeitumgebungen auf etwaige Unregelmäßigkeiten. Kenndaten weiterhin verdächtiger Dateien werden in die Datenbank übernommen.

- Phase 3: Wir beginnen mit der Korrelation und Auswertung von Anomalien und verdächtigen Unregelmäßigkeiten.

- Phase 4: Hashwerte, IP und URL Reputationsdatenbanken kommen zum Einsatz und nehmen saubere Dateien und Prozesse in lokale Whitelists. Mit Hilfe weiterer Signaturdatenbanken werden unbekannte oder verdächtige Dateien und Prozesse erneut geprüft und ggf. einer Blacklist zugeführt.

- Phase 5: Mit Hilfe statischer Analysen werden Binärdaten geprüft und ggf. zusätzlich einer dynamischen Analyse innerhalb einer speziellen Sandboxengine zugeführt in welcher potentieller Schadcode einer Verhaltensanalyse unterzogen wird. Hierzu werden unterschiedliche Szenarien durchgespielt, um auch hervorragend getarnte Angriffe aufzudecken.

- Phase 6: Das Cyber Security Center wird in Betrieb genommen und erste Ergebnis-Reports werden erstellt.

- Phase 7: Installation eines SIEM und eines IAG oder Anbindung an vorhandene Systeme.